Télétravail, Accès distants et systèmes de protections

Nous parlions dans le précédent article, des solutions de télétravail. Dans la grande majorité des cas, les méthodes d’accès aux ressources d’entreprises doivent respecter une certaine sécurité. Nous allons décrypter quels sont les moyens qui existent et comment protéger correctement son ordinateur ou son appareil électronique de travail en toutes circonstances et de responsabiliser tout à chacun. Survol de la sécurité….pour tous !

Connecté, et protégé !

Nous utilisons tous des appareils qui se connectent à internet, que cela soit pour les loisirs ou pour le télétravail. Pour les entreprises, limiter les risques informatiques liés au télétravail passe par des mesures concrètes et des solutions techniques. Il est important de rappeler quelques éléments de base, en terme de sécurité.

- Authentifier les accès à distance. Le premier moyen d’éviter une intrusion étrangère dans le système de l’entreprise est d’instaurer un système d’identification du télétravailleur lorsqu’il s’y connecte (identifiant, mot de passe, code à usage unique…).

- Dissocier et protéger les appareils. Au-delà d’un système de protection anti-virus, le moyen le plus simple d’éviter les risques de contamination entre le matériel de l’employé et le système informatique de l’entreprise est encore de réduire les droits d’administration au maximum sur la machine. Et donc d’attribuer au télétravailleur un PC à usage strictement professionnel, régulièrement mis à jour – au niveau sécuritaire – par le service informatique. Quand l’employé utilise son propre matériel informatique, il est de son devoir de s’assurer que la sécurité (périmètre réseau et local sur sa machine) est assurée.

- Sécuriser l’accès aux données. Afin de sécuriser les flux d’informations entre le poste de travail et le réseau de l’entreprise, il est également possible d’utiliser un VPN (Virtual Private Network), même si ce modèle de connexion a de moins en moins de raison d’être, avec le développement du cloud. La mise en place d’une plateforme de bureau virtuel permet en effet d’accéder n’importe où et sur n’importe quel appareil aux données sensibles de l’entreprise, sans y être directement physiquement connecté. La solution du cloud permet de décorréler l’authentification pour l’utilisation du poste, toujours difficile à protéger, de l’authentification pour l’accès à l’information sensible. Au final ce qui compte, c’est la sécurisation de la donnée stockée qui va transiter.

- Employer des réseaux sécurisés. Si vous travaillez depuis chez vous, assurez-vous que soit votre poste de travail est équipé d’un pare-feu local correctement configuré ou votre connexion internet est derrière un pare-feu physique (intégré parfois dans le router fourni par le fournisseur internet). N’oubliez pas que votre wifi doit aussi être sécurisé (utilisez une gestion WPA ou WPA2 pour protéger l’accès au réseau sans fil).

Afin de pouvoir bien comprendre comment le télétravail fonctionne, je vous invite à revoir l’article précédent et de jeter un oeil sur la vidéo qui suit:

Il est important de sensibiliser les télétravailleurs aux risques informatiques. Nous allons à présent voir comment protéger les divers aspects de son environnement pour le travail à distance. Commençons par un élément important: la protection antivirus.

Pour une grande majorité, les ordinateurs équipés de systèmes d’exploitations récents (Windows 10, MacOS Catalina, etc…) ont une protection locale mais dans une perspective de sécurité, cela ne suffit pas. Les experts recommandent d’employer ce que l’on appelle des Agents Endpoint Next-Gen, c’est-à-dire des agents antivirus dits “intelligents” ou couplé avec une intelligence artificielle. Voici la solution de Microsoft, ATP. Il s’agit d’une solution, pouvant fonctionner aussi bien sur Windows que sur Mac. Présentation en vidéo (en anglais):

et une approche plus complète au niveau technique, dans cette vidéo (en anglais):

Bien évidemment, il s’agit de solutions proposés pour les entreprises. Pour les particuliers, il existe des produits adaptés, avec un niveau de protection optimal. Un des exemple est la firme Cylance. Elle propose pour un prix annuel modique de couvrir jusqu’à 10 ordinateurs privés (le vôtre, celui des enfants ou d’autres personnes dans la famille). Vous pouvez régulièrement vérifier quelles sont les solutions les mieux notés en termes de protection, dans des laboratoires de tests indépendant, comme par exemple https://www.av-test.org/en/antivirus/

Microsoft propose également une couverture de la partie des données, essentiellement si vous travaillez avec les solutions cloud Office 365. La ligne de produits Enterprise Mobility Suite couvre précisément ces points. Vidéo de présentation générale (en anglais):

Parlons de la sécurité, lié à l’accès de votre ordinateur. Quand vous devez ouvrir une session sur votre ordinateur, voue employez votre nom d’utilisateur et mot de passe. Ce dernier élément est précisément le point sur lequel les pirates informatiques vont pouvoir travailler, afin de se connecter sur votre machine. Il est possible depuis quelque temps, d’employer des solutions que l’on appelle à double facteur (combinaison: utilisateur+mot de passe+un code spécial ou encore de la biométrie).

Dans l’usage de la biométrie, empreinte digitale ou reconnaissance faciale sont devenus des technologies abordables et simples à mettre en place. Le monde Mac n’est pas en reste, puisqu’on trouve sur les MacBook Pro, l’emploi de la biométrie (empreinte digitale, nommé TouchID). Petite vidéo explicative:

Il existe aussi des lecteurs d’empreintes digitales tiers, fonctionnant aussi bien pour Windows que Mac et à des prix démarrant vers les 30€.

Nous allons aborder un autre aspect: comment sécuriser le disque dur de l’ordinateur ? Nous avons posé un antivirus, un accès sécurisé à notre session mais le disque dur peut être démonté et volé ! comment se prémunir de cela, en évitant que les données sensibles puissent être récupérées ? en cryptant le disque dur ou nos clefs USB. Petite vidéo éducative sur l’usage de la technologie Windows BitLocker:

Et la technologie FileVault, sur MacOS, similaire à BitLocker:

Comme vous pouvez le constater, la mise en place est somme toute, assez simple. Cela se retrouve dans tous les systèmes d’exploitations et permet de garantir la sécurité des données stockés sur vos disques durs.

J’aimerais terminer cet article avec un problème récurrent: la gestion des mots de passe. Nous avons tous le problème de nous rappeler les mots de passe (que ça soit pour accéder à nos sites webs favoris ou pour nos divers autres authentifications). Afin de vous rappeler les bonnes pratiques sur les mots de passe: https://www.cybermalveillance.gouv.fr/tous-nos-contenus/bonnes-pratiques/51

Et pour les solutions de gestions de mot de passe, on va voir quelques possibilité de gestionnaire. L’un des plus connus (et gratuit !) est Keepass. Vidéo formative:

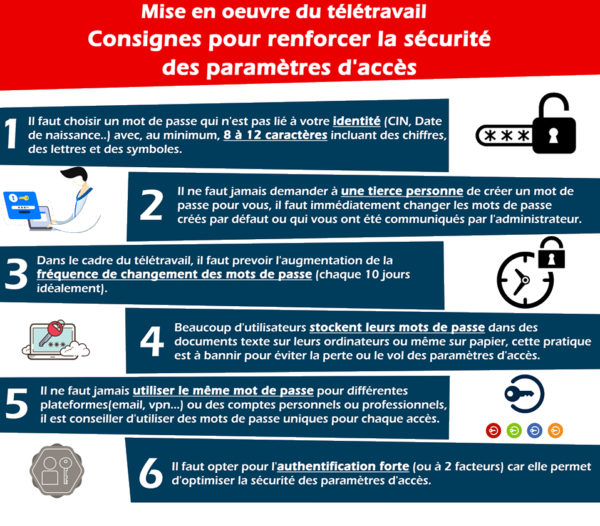

Voici une petite illustration, afin de se rappeler de quelques bonnes pratiques:

Et pour un produit commercial, multiplateformes et fonctionnant également sur les mobiles, je recommande 1Password. Davantage d’informations sur le canal Youtube

En résumé, on est blindés ?

Si chacun se responsabilise, en termes de sécurité informatique, on peut s’attendre à avoir un comfort et une tranquillité d’esprit pour l’avenir. Il faut néanmoins régulièrement vérifier (ou faire vérifier) que tout est en ordre et à jour (ne pas hésiter à demander à des spécialistes dans le domaine). La sécurité est la responsabilité de tous et nous nous devons de toujours s’assurer d’avoir toutes les protections nécessaires.